Última revisión realizada: 23/05/2022

Denominación de la asignatura |

Calidad y Auditoría de Sistemas de Información |

| Grado al que pertenece |

Curso de Adaptación al Grado de Ingeniería Informática |

| Créditos ECTS |

6 |

| Cuatrimestre en el que se imparte |

Segundo cuatrimestre |

| Materia |

Sistemas de Información |

| Carácter de la asignatura | Optativa |

Presentación

En el contexto tecnológico actual, el diseño y despliegue de sistemas para la gestión de la información requiere un enfoque integral.

En efecto, tal tarea requiere un conocimiento exhaustivo de las tecnologías de la información y de la comunicación, de metodologías adecuadas para la implantación de mecanismos de preservación de la seguridad de los activos de información, pero también del conjunto normativo y legislativo que afecta a tales activos y la actividad normal de un negocio.

Asimismo es necesario llevar a cabo una verificación continua de las asunciones y las expectativas de seguridad y eficiencia asociadas a un sistema de gestión de la seguridad de la información.

Este es el cometido esencial de la auditoría informática, la cual configura el contenido de la presente asignatura.

Competencias

Competencias básicas

- CB1: Que los estudiantes hayan demostrado poseer y comprender conocimientos en un área de estudio que parte de la base de la educación secundaria general, y se suele encontrar a un nivel que, si bien se apoya en libros de texto avanzados, incluye también algunos aspectos que implican conocimientos procedentes de la vanguardia de su campo de estudio.

- CB2: Que los estudiantes sepan aplicar sus conocimientos a su trabajo o vocación de una forma profesional y posean las competencias que suelen demostrarse por medio de la elaboración y defensa de argumentos y la resolución de problemas dentro de su área de estudio.

- CB3: Que los estudiantes tengan la capacidad de reunir e interpretar datos relevantes (normalmente dentro de su área de estudio) para emitir juicios que incluyan una reflexión sobre temas relevantes de índole social, científica o ética.

- CB4: Que los estudiantes puedan transmitir información, ideas, problemas y soluciones a un público tanto especializado como no especializado.

- CB5: Que los estudiantes hayan desarrollado aquellas habilidades de aprendizaje necesarias para emprender estudios posteriores con un alto grado de autonomía.

Competencias generales

- CG05: Capacidad para concebir, desarrollar y mantener sistemas, servicios y aplicaciones informáticas empleando los métodos de la ingeniería del software como instrumento para el aseguramiento de su calidad.

- CG07: Capacidad para conocer, comprender y aplicar la legislación necesaria durante el desarrollo de la profesión de Ingeniero Técnico en Informática y manejar especificaciones, reglamentos y normas de obligado cumplimiento.

- CG11: Capacidad para analizar y valorar el impacto social y medioambiental de las soluciones técnicas, comprendiendo la responsabilidad ética y profesional.

- CG12: Conocimiento y aplicación de elementos básicos de economía y de gestión de recursos humanos, organización y planificación de proyectos, así como la legislación, regulación y normalización en el ámbito de los proyectos informáticos.

Competencias específicas

- CB06: Conocimiento adecuado del concepto de empresa, marco institucional y jurídico de la empresa. Organización y gestión de empresas.

- CIS-01: Capacidad para desarrollar, mantener y evaluar servicios y sistemas software que satisfagan todos los requisitos del usuario y se comporten de forma fiable y eficiente, sean asequibles de desarrollar y mantener y cumplan normas de calidad, aplicando las teorías, principios, métodos y prácticas de la Ingeniería del Software.

- CR01: Capacidad para diseñar, desarrollar, seleccionar y evaluar aplicaciones y sistemas informáticos, asegurando su fiabilidad, seguridad y calidad, conforme a principios éticos y a la legislación y normativa vigente.

- CR18: Conocimiento de la normativa y la regulación de la informática en los ámbitos nacional, europeo e internacional.

Competencias transversales

- CT1: Capacidad de innovación y flexibilidad en entornos nuevos de aprendizaje como es la enseñanza on-line.

- CT2: Conocer, y utilizar con habilidad, los mecanismos básicos de uso de comunicación bidireccional entre profesores y alumnos, foros, chats, etc.

- CT3: Utilizar las herramientas para presentar, producir y comprender la información que les permita transformarla en conocimiento.

Contenidos

Tema 1. Introducción a los Sistemas de Gestión de Seguridad de la Informaciónema

Principios fundamentales de los SGSI

Reglas de oro de los SGSI

Papel de la auditoría informática en los SGSI

Tema 2. Prácticas en la Gestión de la Seguridad

Conceptos relativos a la gestión de la seguridad

Clasificación de la información: objetivos, conceptos y roles

Implementación de las políticas de segurdad: políticas de seguridad, estándares y procedimientos

Gestión del riesgo: principios y análisis del riesgo de los activos de información

Tema 3. Principales mecanismos para la protección de activos información I

Resumen de las principales herramientas criptográficas para la protección de la triada CID

Consideración de los requisitos de privacidad, anonimato y gestión adecuada de la trazabilidad de usuarios

Tema 4. Principales mecanismos para la protección de activos información II

Seguridad de las comunicaciones: protocolos, dispositivos y arquitecturas de seguridad

Seguridad de los sistemas operativos

Tema 5. Controles internos de los SGSI

Taxonomía de los controles SGSI: controles administrativos, lógicos y físicos

Clasificación de los controles en función del modo de abordar la amenaza: controles para la prevención, la detección y la corrección de amenazas.

Implantación de sistemas de control interno en los SGSI

Tema 6. Tipos de auditoría

Diferencia entre auditoría y control interno

Auditoría interna frente a auditoría externa

Clasificación de la auditoría en función del objetivo y el tipo de análisis

Tema 7. Introducción a las metodologías para la recolección de información a evaluar durante el proceso de auditoría

Introducción a los test de penetración y al análisis forense

Definición y relevancia de los conceptos de fingerprinting y footprinting

Tema 8. Análisis de vulnerabilidades y monitorización de tráfico de red

Herramientas para el análisis de vulnerabilidades en sistemas

Principales vulnerabilidades en el contexto de las aplicaciones web

Análisis de protocolos de comunicaciones

Tema 9. El proceso de la auditoría informática

Concepto de ciclo de vida en el desarrollo de sistemas

Monitorización de actividad y de procesos: recolección y tratamiento de evidencias

Metodología de la auditoría informática

Planificación de una auditoría informática

Tema 10. Planes de continuidad de negocio y de recuperación frente a desastres

Definición de plan de continuidad de negocio y del concepto de interrupción del negocio

Recomendación NIST sobre los planes de continuidad de negocio

Plan de recuperación ante desastres

Proceso de plan de recuperación ante desastres

Tema 11. Marco legal y normativo de la auditoría informática

Identificación de los principales delitos y faltas en el contexto de las tecnologías de la información de acuerdo con la legislación vigente en España

Ley espaloña de Protección de Datos

Ley española de Servicios de la Sociedad de la Información y Comercio Electrónico

Investigación de delitos informáticos: introducción al análisis forense y su relación con la auditoría informática

Tema 12. Principales organismos y certificaciones en el ámbito de la auditoría

Introducción a los principales organismos nacionales e internacionales relacionados con la gobernanza de las tecnologías de la información y la auditoría informática

Principales estándares para la auditoría informática

Principales estándares para el gobierno de las TIC

Metodología

Las actividades formativas de la asignatura se han elaborado con el objetivo de adaptar el proceso de aprendizaje a las diferentes capacidades, necesidades e intereses de los alumnos.

Las actividades formativas de esta asignatura son las siguientes:

- Trabajos y Lecturas. Se trata de actividades de diferentes tipos: reflexión, análisis de casos, prácticas, etc. Además de análisis de textos relacionados con diferentes temas de la asignatura.

- Participación en eventos. Son eventos programados todas las semanas del cuatrimestre: sesiones presenciales virtuales, foros de debate, test.

- Laboratorios. Actividad práctica que se realiza en tiempo real e interactuando con otros alumnos. En el laboratorio los estudiantes tendrán que desarrollar los ejercicios propuestos en un entorno de simulación online. Los estudiantes contarán en todo momento con el apoyo de un tutor de laboratorio, que ayudará al

alumno a desarrollar su actividad. El tutor de laboratorio podrá asignar grupos de alumnos para que, de forma

colaborativa, alcancen los resultados solicitados. Este tipo de actividad posee un peso considerable en la

evaluación continua del alumno, por lo que, a pesar de no ser obligatoria su realización, se recomienda firmemente la participación en los mismos.

En la programación semanal puedes consultar cuáles son las actividades concretas que tienes que realizar en esta asignatura.

Estas actividades formativas prácticas se completan, por supuesto, con estas otras:

- Estudio personal

- Tutorías. Las tutorías se pueden articular a través de diversas herramientas y medios. Durante el desarrollo de la asignatura, el profesor programa tutorías en días concretos para la resolución de dudas de índole estrictamente académico a través de las denominadas “sesiones de consultas”. Como complemento de estas sesiones se dispone también del foro “Pregúntale al profesor de la asignatura” a través del cual se articulan algunas preguntas de alumnos y las correspondientes respuestas en el que se tratan aspectos generales de la asignatura. Por la propia naturaleza de los medios de comunicación empleados, no existen horarios a los que deba ajustarse el alumno.

- Examen final presencial u online

Las horas de dedicación a cada actividad se detallan en la siguiente tabla:

ACTIVIDADES FORMATIVAS |

HORAS |

% PRESENCIAL |

| Sesiones presenciales virtuales | 15 |

100% |

| Lecciones magistrales | 6 |

0 |

| Estudio del material básico | 50 |

0 |

| Lectura del material complementario | 25 |

0 |

| Trabajos, casos prácticos, test | 17 |

0 |

| Prácticas de laboratorios virtuales | 12 |

16,7% |

| Tutorías | 16 |

30% |

| Trabajo colaborativo | 7 |

0 |

| Realización de examen final | 2 |

100% |

| Total | 150 |

Recomendaciones técnicas

Para la correcta participación de los alumnos en las diferentes actividades propuestas en la asignatura se recomienda disponer de un ordenador con las siguientes especificaciones mínimas recomendadas:

- 4 GB de RAM

- Conexión a Internet superior a 6 Mbit/s

- Cámara web

- Micrófono

- Altavoces o auriculares

- Sistema operativo Windows o Mac OS (algunas actividades pueden presentar dificultades sobre Linux. En esta circunstancia se recomienda consultar con el profesor de la asignatura)

- Acceso de administrador al sistema (es necesario la instalación de programas, emuladores, compiladores…)

- Navegador web Netscape, Chrome, Safari o Firefox actualizado (versiones no actualizadas pueden presentar problemas funcionales y/o de seguridad)

Bibliografía

Bibliografía básica

Álvarez, G. & Pérez, P.P. (2004). Seguridad informática para empresas y particulares. Madrid: Mc Graw Hill.

Piattini, M., del Peso, E. & del Peso, Mar. (2008) Auditoría de tecnología y sistemas de información. Madrid: Rama.

Bibliografía complementaria

Avellaneda, J. C. (2009). La función de auditoría como medida de seguridad. Recuperado de:https://www.incibe.es/blogs/post/Seguridad/BlogSeguridad/Articulo_y_comentarios/La_funcion_de_auditoria_como_medida_de_seguridad

ISO27001. (2005) Information security management system (ISMS) standard. Recuperado de: http://www.27000.org/iso-27001.htm

Katz, T. (2009). El papel de las TIC en el desarrollo. Barcelona: Ediciones Ariel & Fundación Telefónica.

Labs, K. (2013). Un incidente grave de seguridad TI puede costar 500.000 euros a la gran empresa. Recuperado de:

http://www.kaspersky.es/about/news/press/2013/Un_incidente_grave_de_seguridad_TI_puede_costar__500000_euros_a_la_gran_empresa_

Moyano, A. C. (2012) Fuga de información, la mayor amenaza para la reputación corporativa. Recuperado de: http://www.redseguridad.com/opinion/articulos/fuga-de-informacion-la-mayor-amenaza-para-la-reputacion-corporativa

Schneier, B. (2014). Recuperado de: http://es.wikipedia.org/wiki/Bruce_Schneier

W3C (2005). Desarrollo de la tecnología web: línea temporal. Recuperado de: http://www.w3.org/2005/01/timelines/description

Deitel, H. M. & Deitel, P. J. (2004) Cómo programar en C/C ++ y Java. México: Pearson Educación.

Stoneburner, G., Haydem, C. & Feringa, A. (2004) NIST Special publication 800-27 Rev A.

Zimmerman, H. (2980). OSI Reference model – the ISO model of architecture for open systems interconnection. IEEE. Transactions on communications.

Evaluación y calificación

El sistema de calificación se basa en la siguiente escala numérica:

0 - 4, 9 |

Suspenso |

(SS) |

5,0 - 6,9 |

Aprobado |

(AP) |

7,0 - 8,9 |

Notable |

(NT) |

9,0 - 10 |

Sobresaliente |

(SB) |

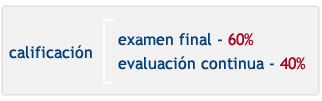

La calificación se compone de dos partes principales:

El examen se realiza al final del cuatrimestre y es de carácter PRESENCIAL u ONLINE y OBLIGATORIO. Supone el 60% de la calificación final y para que la nota obtenida en este examen se sume a la nota final, es obligatorio APROBARLO.

La evaluación continua supone el 40% de la calificación final. Este 40% de la nota final se compone de las calificaciones obtenidas en las diferentes actividades formativas llevadas a cabo durante el cuatrimestre.

Ten en cuenta que la suma de las puntuaciones de las actividades de la evaluación continua permite que realices las que prefieras hasta conseguir el máximo puntuable mencionado en la programación semanal. En ella se detalla la calificación máxima de cada actividad o evento concreto puntuables.

El sistema de evaluación de la asignatura es el siguiente:

SISTEMA DE EVALUACIÓN |

PONDERACIÓN MIN. |

PONDERACIÓN MÁX. |

| Prueba de evaluación final | 60% |

60% |

| Evaluación de prácticas de laboratorios virtuales | 0% |

40% |

| Resolución de trabajos, proyectos y casos | 0% |

40% |

| Participación en foros y otros medios participativos | 0% |

40% |

Si quieres presentarte sólo al examen final, tendrás que obtener una calificación de 5 puntos sobre 6 para aprobar la asignatura.

Profesorado

José Miguel Castillo Chamorro

Formación: Doctor en Sociología por la Universidad Pontificia de Salamanca, Doctor en Informática por la Universidad Rey Juan Carlos y Doctor Ingeniero de Telecomunicaciones por la Universidad Politécnica de Madrid. Diplomado en Alta Gestión Logística por el CESEDEN.

Experiencia: Experiencia Académica: Posee más de quince años de experiencia como profesor en universidades y centros de enseñanza superior tales como la Universidad Rey Juan Carlos, la Universidad Pontificia de Salamanca y la Escuela Politécnica Superior del Ejército en la que es profesor del programa de doctorado. Tiene publicados dos libros y es autor de más de una treintena de artículos en revistas de interés tecnológico y social. Pertenece al grupo editorial del International Journal of Interactive Multimedia and Artificial Intelligence. Su formación y experiencia le han permitido desenvolverse como profesor de facultades o centros con orientación tecnológica o con finalidad empresarial. Experiencia profesional: En la actualidad es Socio Director de la Consultora SOFTCAST Consulting. Ha sido durante más de siete años director de división del área de Sistemas de Información y Tecnologías para el Apoyo a la Toma de Decisiones de varios centros tecnológicos. Ha dirigido o participado en más de una veintena de proyectos tecnológicos de ámbito nacional e internacional. Ha colaborado activamente con empresas tales como Amper Programas, GMV, Sun Microsystems, ELCO Sistemas, Tecnobit, Amper Sistemas, European Virtual Engineering, CANDISPE Distribuidora petrolífera, Instituto Español de Estudios Estratégicos y Tecnalia Research and Innovation.

Líneas de investigación: Las áreas de investigación de su interés se encuentran enmarcadas dentro de las tecnologías para el apoyo a la toma de decisiones, tales como: Simulación, Inteligencia Artificial Aplicada, Planificación estratégica y Táctica. Es el autor de la metodología Silver lining para la realización de estudios de prospectiva. En reconocimiento a su labor investigadora en el campo científico y tecnológico ha sido galardonado con los siguientes premios nacionales: Premio “General Fernández Chicarro” del Ministerio de Defensa en Investigación Operativa (2001). Premio de Investigación “Defensa 2007”. Premio de Investigación de la dirección General de Protección civil y emergencias del Ministerio de Interior (2007).

Orientaciones para el estudio

Obviamente, al tratarse de formación on-line puedes organizar tu tiempo de estudio como desees, siempre y cuando vayas cumpliendo las fechas de entrega de actividades, trabajos y exámenes. Nosotros, para ayudarte, te proponemos los siguientes pasos:

- Desde el Campus virtual podrás acceder al aula virtual de cada asignatura en la que estés matriculado y, además, al aula virtual del Grado. Aquí podrás consultar la documentación disponible sobre cómo se utilizan las herramientas del aula virtual y sobre cómo se organiza una asignatura en la UNIR y también podrás organizar tu plan de trabajo personal con tu profesor-tutor.

- Observa la programación semanal. Allí te indicamos qué parte del temario debes trabajar cada semana.

- Ya sabes qué trabajo tienes que hacer durante la semana. Accede ahora a la sección Temas del aula virtual. Allí encontrarás el material teórico y práctico del tema correspondiente a esa semana.

- Comienza con la lectura de las Ideas clave del tema. Este resumen te ayudará a hacerte una idea del contenido más importante del tema y de cuáles son los aspectos fundamentales en los que te tendrás que fijar al estudiar el material básico. Lee siempre el primer apartado, ¿Cómo estudiar este tema?, porque allí te especificamos qué material tienes que estudiar. Consulta, además, las secciones del tema que contienen material complementario (Lo + recomendado y + Información).

- Dedica tiempo al trabajo práctico (sección Actividades y Test). En la programación semanal te detallamos cuáles son las actividades correspondientes a cada semana y qué calificación máxima puedes obtener con cada una de ellas.

- Te recomendamos que participes en los eventos del curso (sesiones presenciales virtuales, foros de debate…). Para conocer la fecha concreta de celebración de los eventos debes consultar las herramientas de comunicación del aula vitual. Tu profesor y tu profesor-tutor te informarán de las novedades de la asignatura.

|

Ten en cuenta estos consejos…

|