Denominación de la asignatura |

Auditoría de la Seguridad |

| Postgrado al que pertenece |

Máster Universitario en Ingeniería del Software y Sistemas Informáticos |

| Materia a la que pertenece |

Seguridad Informática |

| Créditos ECTS |

3 |

| Cuatrimestre en el que se imparte |

Segundo cuatrimestre |

| Carácter de la asignatura | Obligatoria |

Presentación

El objetivo de la asignatura, en un primer bloque, es analizar el proceso y las fases de la auditoría de Sistemas de Información, para lo cual se parte de una introducción previa a los sistemas de información, estructuración de un centro de proceso de datos (Devops – Development Operation - área de desarrollo y área de explotación/producción) así como los controles internos aplicables a cada área del CPD. En este primer bloque se concluye con el aprendizaje de la metodología de auditoría EDR o ROA (Risk Oriented-Approach), donde se afianza la diferencia entre control interno informático y auditoría, siendo la auditoría la revisión independiente del control informático.

A continuación se presenta un segundo bloque, en el que se tratan los aspectos relacionados con la auditoría técnica de seguridad, centrándose sobre todo en el desarrollo de software.

Por último, el tercer bloque se centra en los Sistemas de Gestión de Seguridad de la Información (SGSI), donde se analizará concretamente la auditoría interna de un SGSI aplicado a las áreas de desarrollo de software.

Competencias

Competencias básicas.

- CB6: Poseer y comprender conocimientos que aporten una base u oportunidad de ser originales en el desarrollo y/o aplicación de ideas, a menudo en un contexto de investigación.

- CB7: Que los estudiantes sepan aplicar los conocimientos adquiridos y su capacidad de resolución de problemas en entornos nuevos o poco conocidos dentro de contextos más amplios (o multidisciplinares) relacionados con su área de estudio.

- CB8: Que los estudiantes sean capaces de integrar conocimientos y enfrentarse a la complejidad de formular juicios a partir de una información que, siendo incompleta o limitada, incluya reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios.

- CB9: Que los estudiantes sepan comunicar sus conclusiones y los conocimientos y razones últimas que las sustentan a públicos especializados y no especializados de un modo claro y sin ambigüedades.

- CB10: Que los estudiantes posean las habilidades de aprendizaje que les permitan continuar estudiando de un modo que habrá de ser en gran medida autodirigido o autónomo.

Competencias generales.

- CG1: Aplicar los conocimientos adquiridos y ser capaces de resolver problemas en entornos nuevos o poco conocidos dentro de contextos relacionados con el área de la seguridad informática.

- CG2: Integrar conocimientos para formular juicios a partir de determinada información. A la vez, incluir reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios en materia de asesoramiento en seguridad informática.

- CG3: Mantener una actitud que les permita estudiar de manera autónoma y promover la formación continua en su futuro desempeño profesional como experto en seguridad informática.

- CG4: Diseñar y elaborar planes de intervención profesional o proyectos de investigación relacionados con el entorno de seguridad informática e implementarlos y desarrollarlos mediante los métodos y procesos adecuados.

- CG5: Adquirir el grado de especialización necesario para ejercer las funciones profesionales de experto en seguridad informática, en el seno de las entidades de TI.

- CG6: Evaluar los recursos necesarios, planificar y organizar las actividades, sin olvidar la revisión del propio progreso y desempeño en la seguridad informática.

Competencias transversales.

- CT1: Capacidad de innovación y flexibilidad en entornos nuevos de aprendizaje como es la enseñanza on-line.

- CT2: Conocer, y utilizar con habilidad, los mecanismos básicos de uso de comunicación bidireccional entre profesores y alumnos, foros, chats, etc.

- CT3: Utilizar las herramientas para presentar, producir y comprender la información que les permita transformarla en conocimiento.

- CT4: Capacidad para realizar una enseñanza personalizada adaptada al espacio (aula virtual multicultural y multirracial) a los recursos y a las situaciones y necesidades personales de los alumnos.

Competencias específicas.

- CE16: Adquirir una visión general e integrada del asesoramiento en seguridad que permita la colaboración entre todos los departamentos de una empresa o entidad.

- CE22: Realizar un asesoramiento integral que fomente una actitud proactiva y responsable hacia la seguridad informática en todos los niveles.

Contenidos

Tema 1. Introducción a los sistemas de información y su auditoría

Introducción a los sistemas de información y el rol de la auditoría informática

Definiciones de «auditoría informática» y de «control interno informático»

Funciones y objetivos de la auditoría informática

Diferencias entre control interno y auditoría informática

Tema 2. Controles internos de los Sistemas de Información

Organigrama funcional de un centro de proceso de datos

Clasificación de los controles de los sistemas de información

La regla de oro

Tema 3.El proceso y las fases de la auditoría de Sistemas de Información

Evaluación de riesgos (EDR) y otras metodologías de auditoría informática

Ejecución de una auditoría de Sistemas de Información. Fases de auditoría

Habilidades fundamentales del auditor de Sistemas de Información

Tema 4. Auditoría técnica de seguridad en sistemas y redes

Auditorías técnicas de seguridad. Test de intrusión. Conceptos previos

Auditorías de seguridad en sistemas. Herramientas de apoyo

Auditorías de seguridad en redes. Herramientas de apoyo

Tema 5. Auditoría técnica de seguridad en internet y dispositivos móviles

Auditoría de seguridad en Internet. Herramientas de apoyo

Auditoría de seguridad en dispositivos móviles. Herramientas de apoyo

Anexo 1. Estructura de informe ejecutivo e informe técnico

Anexo 2. Inventario de herramientas

Anexo 3. Metodologías

Tema 6. Sistema de gestión de seguridad de la información

Seguridad de los SI: propiedades y factores de influencia

Riesgos empresariales y gestión de riesgos: implantación de controles

SG de la Seguridad de la Información (SGSI): concepto y factores críticos para el éxito

SGSI-Modelo PDCA

SGSI ISO-IEC 27001: contexto de la organización

Apartado 4. Contexto de la organización

Apartado 5. Liderazgo

Apartado 6. Planificación

Apartado 7. Soporte

Apartado 8. Operación

Apartado 9. Evaluación del desempeño

Apartado 10. Mejora

Anexo a ISO 27001/ISO-IEC 27002: objetivos y controles

Auditoría del SGSI

Metodología

Las actividades formativas de la asignatura se han elaborado con el objetivo de adaptar el proceso de aprendizaje a las diferentes capacidades, necesidades e intereses de los alumnos.

Las actividades formativas de esta asignatura son las siguientes:

- Trabajos y Lecturas. Se trata de actividades de diferentes tipos: reflexión, análisis de casos, prácticas, etc. Además de análisis de textos relacionados con diferentes temas de la asignatura.

- Participación en eventos. Son eventos programados todas las semanas del cuatrimestre: sesiones presenciales virtuales, foros de debate, test.

- Laboratorios. Actividad práctica que se realiza en tiempo real e interactuando con otros alumnos. En el laboratorio los estudiantes tendrán que desarrollar los ejercicios propuestos en un entorno de simulación online. Los estudiantes contarán en todo momento con el apoyo de un tutor de laboratorio, que ayudará al alumno a desarrollar su actividad. El tutor de laboratorio podrá asignar grupos de alumnos para que, de forma colaborativa, alcancen los resultados solicitados. Este tipo de actividad posee un peso considerable en la evaluación continua del alumno, por lo que, a pesar de no ser obligatoria su realización, se recomienda firmemente la participación en los mismos.

En la programación semanal puedes consultar cuáles son las actividades concretas que tienes que realizar en esta asignatura.

Estas actividades formativas prácticas se completan, por supuesto, con estas otras:

- Estudio personal

- Tutorías. Las tutorías se pueden articular a través de diversas herramientas y medios. Durante el desarrollo de la asignatura, el profesor programa tutorías en días concretos para la resolución de dudas de índole estrictamente académico a través de las denominadas “sesiones de consultas”. Como complemento de estas sesiones se dispone también del foro “Pregúntale al profesor de la asignatura” a través del cual se articulan algunas preguntas de alumnos y las correspondientes respuestas en el que se tratan aspectos generales de la asignatura. Por la propia naturaleza de los medios de comunicación empleados, no existen horarios a los que deba ajustarse el alumno.

- Examen final presencial

Las horas de dedicación a cada actividad se detallan en la siguiente tabla:

ACTIVIDADES FORMATIVAS |

HORAS | %PRESENCIAL |

| Sesiones presenciales virtuales | 8 |

100% |

| Lecciones magistrales | 3 |

0% |

| Estudio del material básico | 26,25 |

0% |

| Lectura del material complementario | 21 |

0% |

| Trabajos, casos prácticos | 8,25 |

0% |

| Prácticas de laboratorio | 8 |

50% |

| Tutorías | 8 |

5% |

| Trabajo colaborativo | 3,25 |

0% |

| Test de autoevaluación | 2 |

0% |

| Examen final presencial | 2 |

100% |

Total |

90 |

Recomendaciones técnicas

Para la correcta participación de los alumnos en las diferentes actividades propuestas en la asignatura se recomienda disponer de un ordenador con las siguientes especificaciones mínimas recomendadas:

- 4 GB de RAM

- Conexión a Internet superior a 6 Mbit/s

- Cámara web

- Micrófono

- Altavoces o auriculares

- Sistema operativo Windows o Mac OS (algunas actividades pueden presentar dificultades sobre Linux. En esta circunstancia se recomienda consultar con el profesor de la asignatura)

- Acceso de administrador al sistema (es necesario la instalación de programas, emuladores, compiladores…)

- Navegador web Netscape, Chrome, Safari o Firefox actualizado (versiones no actualizadas pueden presentar problemas funcionales y/o de seguridad)

Bibliografía

Gran parte de los materiales necesarios para el estudio de la asignatura han sido elaborados por UNIR y están disponibles en formato digital para consulta, descarga e impresión en el aula virtual.

Bibliografía complementaria

Álvarez, G. (2004). Seguridad Informática para empresas y particulares. McGRawHill

Ari Takanen, A., Demott, J. D., Miller, C. (2018). Fuzzing for Software Security Testing and Quality Assurance (2a ed.). Artech House.

Fernandez, C.M; Piattini, M., Pino, F. (2014). Modelo de madurez de ingeniería del software. AENOR Ediciones.

Gómez, A. (2006). Enciclopedia de la Seguridad Informática. RA-MA.

Hall, J. A. (2016). Information Technology Auditing. (4a ed.). Cengage Learning. ISBN: 9781133949886

Hannan, J. (1982). A practical guide to EDP auditing. Auerbach Publishers.

IFAC. (2007). Guide to Using International Standards on Auditing in the Audits of Small-and Medium sized Entities. NY.

ISACA. (2009). Marco para la auditoría de los sistemas de información. ISACA Capítulo Madrid. (Guías para la realización de auditorías en los sistemas de información).

Piattini, M., Del Peso, E., Fernández, C.M. (Coautor), (2008). Auditoría de Tecnologías y Sistemas de Información, RA-MA.

Weber, R., (1998). EDP Auditing: Conceptual Foundations and Practice. Ed. McGraw Hill.

Evaluación y calificación

El sistema de calificación se basa en la siguiente escala numérica:

0 - 4, 9 |

Suspenso |

(SS) |

5,0 - 6,9 |

Aprobado |

(AP) |

7,0 - 8,9 |

Notable |

(NT) |

9,0 - 10 |

Sobresaliente |

(SB) |

La calificación se compone de dos partes principales:

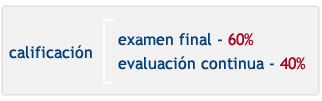

El examen se realiza al final del cuatrimestre y es de carácter PRESENCIAL y OBLIGATORIO. Supone el 60% de la calificación final y para que la nota obtenida en este examen se sume a la nota final, es obligatorio APROBARLO.

La evaluación continua supone el 40% de la calificación final. Este 40% de la nota final se compone de las calificaciones obtenidas en las diferentes actividades formativas llevadas a cabo durante el cuatrimestre.

Ten en cuenta que la suma de las puntuaciones de las actividades de la evaluación continua permite que realices las que prefieras hasta conseguir el máximo puntuable mencionado en la programación semanal. En ella se detalla la calificación máxima de cada actividad o evento concreto puntuables.

SISTEMA DE EVALUACIÓN |

PONDERACIÓN |

PONDERACIÓN |

Participación del estudiante (sesiones, foros) |

0% |

10% |

Trabajos, proyectos, laboratorios y casos |

20% |

30% |

Test de autoevaluación |

0% |

10% |

Examen final presencial |

60% |

60% |

Profesorado

Vidal Alonso Secades

Formación académica: Doctor en Informática por la Universidad Pontificia de Salamanca (UPSAM). Licenciado en Informática por la Universidad Politécnica de Madrid (UPM). Acreditaciones de profesor de universidad privada y profesor contratado doctor por la Agencia de Calidad de Castilla y León (ACSUCYL) y la Agencia de Calidad, Acreditación y Prospectiva de Madrid (ACAP).

Experiencia: Profesor desde el año 1994, ocupa actualmente la Cátedra de Estructura de Datos y de la Información, habiendo impartido docencia en numerosos másteres y posgrados del área tecnológica. Vicerrector de Economía e Investigación de la Universidad Pontificia de Salamanca en el período 2010/2015, ha ocupado con anterioridad el cargo de decano de la Facultad de Informática desde el año 2002 hasta su nombramiento como vicerrector. Igualmente, ocupó la gerencia de la Fundación General de la Universidad Pontificia de Salamanca de 2012 a 2015. Colaborador en la redacción de numerosos capítulos en revistas y libros especializados en el área tecnológica, ha participado, igualmente, en congresos nacionales e internacionales del ámbito de la tecnología.

Líneas de investigación: Seguridad en big data, modelos analíticos de datos, auditoría de seguridad en sistemas de información y gestión del conocimiento.

Es miembro del grupo de investigación de Gestión Tecnológica y Ética del Conocimiento (GESTECON), habiendo participado en la dirección de proyectos de I+D+i del Plan AVANZA financiados por el Ministerio de Industria, Turismo y Comercio, el Ministerio de Ciencia y Tecnología y la Dirección General para el Desarrollo de la Sociedad de la Información y en proyectos de Innovación en el ámbito de las nuevas tecnologías financiados por la Consejería de Educación de la Junta de Castilla y León.

Orientaciones para el estudio

Obviamente, al tratarse de formación online puedes organizar tu tiempo de estudio como desees, siempre y cuando vayas cumpliendo las fechas de entrega de actividades, trabajos y exámenes. Nosotros, para ayudarte, te proponemos los siguientes pasos:

- Desde el Campus virtual podrás acceder al aula virtual de cada asignatura en la que estés matriculado y, además, al aula virtual del Máster. Aquí podrás consultar la documentación disponible sobre cómo se utilizan las herramientas del aula virtual y sobre cómo se organiza una asignatura en la UNIR y también podrás organizar tu plan de trabajo personal con tu profesor-tutor.

- Observa la programación semanal. Allí te indicamos qué parte del temario debes trabajar cada semana.

- Ya sabes qué trabajo tienes que hacer durante la semana. Accede ahora a la sección Temas del aula virtual. Allí encontrarás el material teórico y práctico del tema correspondiente a esa semana.

- Comienza con la lectura de las Ideas clave del tema. Este resumen te ayudará a hacerte una idea del contenido más importante del tema y de cuáles son los aspectos fundamentales en los que te tendrás que fijar al estudiar el material básico. Lee siempre el primer apartado, ¿Cómo estudiar este tema?, porque allí te especificamos qué material tienes que estudiar. Consulta, además, las secciones del tema que contienen material complementario (Lo + recomendado y + Información).

- Dedica tiempo al trabajo práctico (sección Actividades y Test). En la programación semanal te detallamos cuáles son las actividades correspondientes a cada semana y qué calificación máxima puedes obtener con cada una de ellas.

- Te recomendamos que participes en los eventos del curso (sesiones presenciales virtuales, foros de debate…). Para conocer la fecha concreta de celebración de los eventos debes consultar las herramientas de comunicación del aula vitual. Tu profesor y tu profesor-tutor te informarán de las novedades de la asignatura.

|

Ten en cuenta estos consejos…

|