Denominación de la asignatura |

Seguridad en Aplicaciónes Online |

| Máster al que pertenece |

Máster Universitario en Ingeniería del Software y Sistemas Informáticos |

| Materia a la que pertenece |

Seguridad Informática |

| Créditos ECTS |

3 |

| Cuatrimestre al que pertenece |

Segundo cuatrimestre |

| Carácter de la asignatura | Obligatoria |

Presentación

En esta asignatura se abordan las actividades a realizar para obtener una seguridad lo más óptima posible de una aplicación desplegada en online. Las aplicaciones web y servicios web desplegados en las intranets de las organizaciones y en Internet suponen un amplio porcentaje del total de las aplicaciones. Debido a este hecho, este tema se centra en las medidas a adoptar para proteger estas aplicaciones ya que los problemas de seguridad de las aplicaciones no-web son un subconjunto, en mayor o menor medida, de los problemas de las aplicaciones web. El tercer tipo de aplicaciones en auge son las aplicaciones móviles donde el cliente es un smartphone, teléfono móvil, tableta, portátil, etc. Los ataques a dispositivos móviles están creciendo en la medida que aumenta el uso de las aplicaciones móviles (m-commerce) para banking, compras, etc. que se pueden utilizar desde ellos. La arquitectura de estas aplicaciones móviles es similar a la de las aplicaciones web. La mayor diferencia está en el canal de comunicación y la forma de proveer comunicación segura.

El grado de seguridad online alcanzado por una aplicación está en función de cómo se llevaron a cabo las actividades de seguridad correspondientes a cada una de las fases del ciclo de vida de desarrollo seguro de software. Estas actividades comienzan en la definición y derivación de requisitos de seguridad en base al riesgo analizado, continúan con la implementación de código con prácticas seguras de programación en paralelo con el análisis de la seguridad de código de forma manual o semi-automática, las pruebas funcionales de la seguridad y de test de penetración en fase de pruebas y en la fase de despliegue con implementaciones seguras de las configuraciones, monitorización continua, medidas de protección, backupy recuperación y gestión ante incidentes de seguridad perfectamente planificadas y probadas.Competencias

Competencias básicas

- CB6. Poseer y comprender conocimientos que aporten una base u oportunidad de ser originales en el desarrollo y/o aplicación de ideas, a menudo en un contexto de investigación.

- CB7. Que los estudiantes sepan aplicar los conocimientos adquiridos y su capacidad de resolución de problemas en entornos nuevos o poco conocidos dentro de contextos más amplios (o multidisciplinares) relacionados con su área de estudio.

- CB8. Que los estudiantes sean capaces de integrar conocimientos y enfrentarse a la complejidad de formular juicios a partir de una información que, siendo incompleta o limitada, incluya reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios.

- CB9. Que los estudiantes sepan comunicar sus conclusiones y los conocimientos y razones últimas que las sustentan a públicos especializados y no especializados de un modo claro y sin ambigüedades.

- CB10. Que los estudiantes posean las habilidades de aprendizaje que les permitan continuar estudiando de un modo que habrá de ser en gran medida autodirigido o autónomo.

Competencias generales

- CG5. Integrar los conocimientos adquiridos para formular juicios a partir de una información que, siendo incompleta o limitada, incluyan reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios al periodismo de investigación basado en datos y su visualización.

Competencias específicas

- CE14. Capacidad para diseñar, desarrollar e implantar sitios, servicios y sistemas basados en la web con garantías de seguridad.

- CE17. Analizar la infraestructura de red y los entornos de seguridad para poder determinar el nivel de riesgo de las soluciones técnicas y administrativas implantadas.

- CE18. Analizar y detectar amenazas de seguridad y desarrollar técnicas y administrativas implantadas.

- CE20. Asesorar sobre las distintas medidas de seguridad aplicables a los sistemas informáticos para disminuir el impacto de sus posibles fallos.

- CE23. Diseñar políticas de recuperación de datos adecuadas para disminuir el impacto ante desastres.

Competencias transversales

- CT1. Analizar de forma reflexiva y crítica las cuestiones más relevantes de la sociedad actual para una toma de decisiones coherente.

- CT2. Identificar las nuevas tecnologías como herramientas didácticas para el intercambio comunicacional en el desarrollo de procesos de indagación y de aprendizaje grupal.

- CT3. Aplicar los conocimientos y capacidades aportados por los estudios a casos reales y en un entorno de grupos de trabajo en empresas u organizaciones.

- CT4. Adquirir la capacidad de trabajo independiente, impulsando la organización y favoreciendo el aprendizaje autónomo.

Contenidos

Tema 1. Vulnerabilidades y problemas de seguridad en las aplicaciones online

Introducción a la seguridad en las aplicaciones online

Vulnerabilidades de seguridad en el diseño de las aplicaciones web

Vulnerabilidades de seguridad en la implementación de las aplicaciones web

Vulnerabilidades de seguridad en el despliegue de las aplicaciones web

Listas oficiales de vulnerabilidades de seguridad

Referencias

Tema 2.Políticas y estándares para la seguridad de las aplicaciones online

Pilares para la seguridad de las aplicaciones online

Política de seguridad

Sistema de gestión de seguridad de la información

Ciclo de vida de desarrollo seguro de software

Estándares para la seguridad de las aplicaciones

Referencias

Tema 3. Seguridad en el diseño de las aplicaciones web

Introducción a la seguridad de las aplicaciones web

Seguridad en el diseño de las aplicaciones web

Referencias

Tema 4. Test de la seguridad y protección online de las aplicaciones web

Análisis y test de la seguridad de las aplicaciones web

Seguridad en el despliegue y producción de las aplicaciones web

Referencias

Tema5. Seguridad de los servicios web

Introducción a la seguridad de los servicios web

Funciones y tecnologías de la seguridad de los servicios web

Tema 6. Test de la seguridad y protección online de los servicios web

Evaluación de la seguridad de los servicios web

Protección online. Firewalls y gateways XML

Referencias

Metodología

Las actividades formativas de la asignatura se han elaborado con el objetivo de adaptar el proceso de aprendizaje a las diferentes capacidades, necesidades e intereses de los alumnos.

Las actividades formativas de esta asignatura son las siguientes:

- Trabajos. Se trata de actividades de diferentes tipos: reflexión, análisis de casos, prácticas, etc.

- Prácticas de laboratorio. Resolución de casos prácticos en los laboratorios virtuales.

- Participación en eventos. Son eventos programados todas las semanas del cuatrimestre: sesiones presenciales virtuales, foros de debate, test.

En la programación semanal puedes consultar cuáles son las actividades concretas que tienes que realizar en esta asignatura.

Estas actividades formativas prácticas se completan, por supuesto, con estas otras:

- Estudio personal

- Tutorías. Las tutorías se pueden articular a través de diversas herramientas y medios. Durante el desarrollo de la asignatura, el profesor programa tutorías en días concretos para la resolución de dudas de índole estrictamente académico a través de las denominadas “sesiones de consultas”. Como complemento de estas sesiones se dispone también del foro “Pregúntale al profesor de la asignatura” a través del cual se articulan algunas preguntas de alumnos y las correspondientes respuestas en el que se tratan aspectos generales de la asignatura. Por la propia naturaleza de los medios de comunicación empleados, no existen horarios a los que deba ajustarse el alumno.

- Examen final presencial

Las horas de dedicación a cada actividad se detallan en la siguiente tabla:

ACTIVIDADES FORMATIVAS |

HORAS | %PRESENCIAL |

| Sesiones presenciales virtuales | 8 |

100% |

| Lecciones magistrales | 3 |

0% |

| Estudio del material básico | 26,25 |

0% |

| Lectura del material complementario | 21 |

0% |

| Trabajos, casos prácticos | 8,25 |

0% |

| Prácticas de laboratorio | 8 |

50% |

| Tutorías | 8 |

5% |

| Trabajo colaborativo | 3,25 |

0% |

| Test de autoevaluación | 2 |

0% |

| Examen final presencial | 2 |

100% |

Total |

90 |

Recomendaciones técnicas

Para la correcta participación de los alumnos en las diferentes actividades propuestas en la asignatura se recomienda disponer de un ordenador con las siguientes especificaciones mínimas recomendadas:

- 4 GB de RAM

- Conexión a Internet superior a 6 Mbit/s

- Cámara web

- Micrófono

- Altavoces o auriculares

- Sistema operativo Windows o Mac OS (algunas actividades pueden presentar dificultades sobre Linux. En esta circunstancia se recomienda consultar con el profesor de la asignatura)

- Acceso de administrador al sistema (es necesario la instalación de programas, emuladores, compiladores…)

- Navegador web Netscape, Chrome, Safari o Firefox actualizado (versiones no actualizadas pueden presentar problemas funcionales y/o de seguridad)

Bibliografía

Bibliografía básica

Esta asignatura se estudiará con los apuntes disponibles en el aula virtual.

Bibliografía complementaria

Ajax frente al esquema tradicional de aplicaciones web. Recuperado (30 de abril de2015) en, http://www.adaptivepath.com/ideas/ajax-new-approach-web-applications

Cannings, R., Dwivedi, H. y Lackey, Z. (2008). Hacking exposed web applications. Web 2.0. Estados Unidos: McGraw Hill.

Chess, B. y West, J. (2007). Secure programming with static analysis. Estados Unidos: Pearson Education.

Cheswick, W. R., Bellovin, S. M. y Aviel, R. (2003). Firewalls and Internet security repelling the wily hacker. Estados Unidos: Pearson.

Connolly, G. M., Akin, M., Goyal, A., Howlett, R. y Perrins, M. (2008). Building dynamic Ajax applications using websphere feature pack for web 2.0. Estados Unidos: IBM Redbooks.

Dowd, M., McDonald, J. y Schuh, J. (2006). The art of software security assessment: identifying and preventing software vulnerabilities. San Francisco: Addison Wesley.

FLASH. Recuperado (30 de abril de 2015) en, http://www.adobe.com/es/products/flash-builder.html

Graff, M. (2001). Secure coding. The state of the practice. Recuperado (30 de abril de 2015) en, http://www.securecoding.org/authors/articles/may202003/

Http basic and digest authentication. Recuperado (30 de abril de 2015) en, https://www.ietf.org/rfc/rfc2617.txt

JSON. Recuperado (30 de abril de 2015) en, http://json.org/json-es.html

Mitre CAPEC. Recuperado (30 de abril de 2015) en, https://capec.mitre.org/data/definitions/111.html

Mitre CWE. Recuperado (30 de abril de 2015) en, https://cwe.mitre.org/

OWASP top ten. Recuperado (30 de abril de 2015) en, https://www.owasp.org/index.php/Category:OWASP_Top_Ten_Project

Protocolo http rfc 2616. W3 consortium. Recuperado (17 de abril de 2015) en, http://www.w3.org/Protocols/rfc2616/rfc2616.html

Same origin policy. Recuperado (30 de abril de 2015) en, http://notasjs.blogspot.com.es/2013/09/politica-del-mismo-origen-same-origin.html

SANS top 25. Recuperado (6 de mayo de 2013) en, http://www.sans.org/top25-software-errors/

Scambray, J., Liu, V y Sima, C. Hacking exposed web applications 3. Estados Unidos: McGraw Hill.

Silic, M., Krolo, J. y Delac, G. (2010). Security vulnerabilities in modern web browser architeture. Zagreb: University of Zagreb.

Spring framework. MVC. Recuperado (30 de abril de 2015) en, http://openaccess.uoc.edu/webapps/o2/bitstream/10609/669/1/00848tfc.pdf

WACT. Recuperado (30 de abril de2015) en, http://www.phpwact.org/

WASC. Recuperado (6 de mayo de 2013) en, http://www.webappsec.org/

WASC thread classification. Recuperado (6 de mayo de 2013) en, http://projects.webappsec.org/w/page/13246978/Threat%20Classification

Evaluación y calificación

El sistema de calificación se basa en la siguiente escala numérica:

0 - 4, 9 |

Suspenso |

(SS) |

5,0 - 6,9 |

Aprobado |

(AP) |

7,0 - 8,9 |

Notable |

(NT) |

9,0 - 10 |

Sobresaliente |

(SB) |

La calificación se compone de dos partes principales:

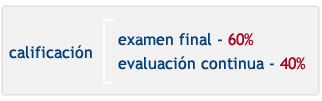

El examen se realiza al final del cuatrimestre y es de carácter PRESENCIAL y OBLIGATORIO. Supone el 60% de la calificación final y para que la nota obtenida en este examen se sume a la nota final, es obligatorio APROBARLO.

La evaluación continua supone el 40% de la calificación final. Este 40% de la nota final se compone de las calificaciones obtenidas en las diferentes actividades formativas llevadas a cabo durante el cuatrimestre.

Ten en cuenta que la suma de las puntuaciones de las actividades de la evaluación continua permite que realices las que prefieras hasta conseguir el máximo puntuable mencionado en la programación semanal. En ella se detalla la calificación máxima de cada actividad o evento concreto puntuables.

SISTEMA DE EVALUACIÓN |

PONDERACIÓN |

PONDERACIÓN |

Participación del estudiante (sesiones, foros) |

0 |

10 |

Trabajos, proyectos, laboratorios y casos |

20 |

30 |

Test de autoevaluación |

0 |

10 |

Examen final presencial |

60 |

60 |

Profesorado

Juan Ramón Bermejo Higuera

Profesor de la Escuela Superior de Ingeniería y Tecnología de UNIR. Doctor por la Universidad Nacional de Educación a Distancia.

Formación académica

Doctor por la Universidad Nacional de Educación a distancia. Máster en Comunicación, redes y gestión de contenidos por la Universidad Nacional de Educación a distancia. Ingeniero informático por la Universidad Nacional de Educación a distancia. Especialista Criptólogo por el Centro Criptológico Nacional (CCN).

Experiencia

Con más 4 años de experiencia docente en el ámbito universitario, 3 años de experiencia investigadora y más de 20 años de experiencia profesional en el ámbito de las tecnologías de información y comunicaciones. Profesor de UNIR.

Trabaja como Investigador en la Unidad de Ciberseguridad del Instituto Nacional de Técnica Aeroespacial, desarrollando proyectos de I+D+i. Ha publicado artículos científicos en revistas especializadas, ha participado en diversos proyectos de investigación.

Líneas de investigación

Seguridad en el ciclo de vida de desarrollo seguro de sistemas de información. Evaluación de la seguridad de productos y sistemas TIC. Estudio e implementación de arquitecturas de defensa de sistemas TIC. Hacking ético de aplicaciones y sistemas.

Orientaciones para el estudio

Obviamente, al tratarse de formación online puedes organizar tu tiempo de estudio como desees, siempre y cuando vayas cumpliendo las fechas de entrega de actividades, trabajos y exámenes. Nosotros, para ayudarte, te proponemos los siguientes pasos:

- Desde el Campus virtual podrás acceder al aula virtual de cada asignatura en la que estés matriculado y, además, al aula virtual del Curso de introducción al campus virtual. Aquí podrás consultar la documentación disponible sobre cómo se utilizan las herramientas del aula virtual y sobre cómo se organiza una asignatura en la UNIR y también podrás organizar tu plan de trabajo personal con tu profesor-tutor.

- Observa la programación semanal. Allí te indicamos qué parte del temario debes trabajar cada semana.

- Ya sabes qué trabajo tienes que hacer durante la semana. Accede ahora a la sección Temas del aula virtual. Allí encontrarás el material teórico y práctico del tema correspondiente a esa semana.

- Comienza con la lectura de las Ideas clave del tema. Este resumen te ayudará a hacerte una idea del contenido más importante del tema y de cuáles son los aspectos fundamentales en los que te tendrás que fijar al estudiar el material básico. Lee siempre el primer apartado, ¿Cómo estudiar este tema?, porque allí te especificamos qué material tienes que estudiar. Consulta, además, las secciones del tema que contienen material complementario (Lo + recomendado y + Información).

- Dedica tiempo al trabajo práctico (sección Actividades y Test). En la programación semanal te detallamos cuáles son las actividades correspondientes a cada semana y qué calificación máxima puedes obtener con cada una de ellas.

- Te recomendamos que participes en los eventos del curso (sesiones presenciales virtuales, foros de debate…). Para conocer la fecha concreta de celebración de los eventos debes consultar las herramientas de comunicación del aula vitual. Tu profesor y tu profesor-tutor te informarán de las novedades de la asignatura.

Recuerda que en el aula virtual del Curso de introducción al campus virtual puedes consultar el funcionamiento de las distintas herramientas del aula virtual: Correo, Foro, Sesiones presenciales virtuales, Envío de actividades, etc.

|

Ten en cuenta estos consejos…

|