Denominación de la asignatura |

Análisis de Riesgos Legales |

| Máster al que pertenece |

Máster universitario en Seguridad Informática |

| Créditos ECTS |

3 |

| Curso y cuatrimestre en el que se imparte |

Segundo cuatrimestre |

| Carácter de la asignatura | Obligatoria |

Presentación

La normativa que regula las TIC es crecientemente más heterogénea y compleja, pues emana de preocupaciones tan dispares como proteger la privacidad de las personas, regular obligaciones mercantiles, fiscales, financieras o de gobernanza corporativa, y muy especialmente, garantizar la apropiabilidad de inversiones en desarrollo de intangibles. Junto a factores de riesgo más tradicionales como la seguridad lógica o física de sistemas, deben considerarse otros, como el aprovisionamiento global, el gradiente tecnológico, y muy especialmente la conformidad con las regulaciones sectoriales (compliance) en materia de TIC así como la protección de la propiedad intelectual e industrial en este campo. Por otra parte, la citada normativa suele contemplar regímenes sancionadores severos para los casos incumplimiento a lo que cabe añadir el capítulo de costes de litigación que suelen irrogarse en estos casos.

Todo ello configura un nuevo escenario de riesgos que, en definitiva, merece ser administrado con carácter proactivo, alto nivel de soporte y bajo una óptica coordinada e integrada de administración de riesgos legales.

El objetivo general de esta asignatura es proporcionar a los alumnos las habilidades que le permitan gestionar de forma proactiva los riesgos legales propios del sector, anticipando así los problemas de seguridad jurídica derivados de su incumplimiento. Para ello la asignatura se divide en dos grandes bloques; en el primero de ellos se aborda el estudio de los diferentes enfoques y metodologías de gestión de riesgos, ocupándose el segundo bloque de trazar una metodología específica para la gestión proactiva de riesgos legales.

Competencias

Competencias básicas.

- CB6: Poseer y comprender conocimientos que aporten una base u oportunidad de ser originales en el desarrollo y/o aplicación de ideas, a menudo en un contexto de investigación.

- CB7: Que los estudiantes sepan aplicar los conocimientos adquiridos y su capacidad de resolución de problemas en entornos nuevos o poco conocidos dentro de contextos más amplios (o multidisciplinares) relacionados con su área de estudio.

- CB8: Que los estudiantes sean capaces de integrar conocimientos y enfrentarse a la complejidad de formular juicios a partir de una información que, siendo incompleta o limitada, incluya reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios.

- CB9: Que los estudiantes sepan comunicar sus conclusiones y los conocimientos y razones últimas que las sustentan a públicos especializados y no especializados de un modo claro y sin ambigüedades.

- CB10: Que los estudiantes posean las habilidades de aprendizaje que les permitan continuar estudiando de un modo que habrá de ser en gran medida autodirigido o autónomo.

Competencias generales.

- CG1: Aplicar los conocimientos adquiridos y ser capaces de resolver problemas en entornos nuevos o poco conocidos dentro de contextos relacionados con el área de la seguridad informática.

- CG2: Integrar conocimientos para formular juicios a partir de determinada información. A la vez, incluir reflexiones sobre las responsabilidades sociales y éticas vinculadas a la aplicación de sus conocimientos y juicios en materia de asesoramiento en seguridad informática.

- CG3: Mantener una actitud que les permita estudiar de manera autónoma y promover la formación continua en su futuro desempeño profesional como experto en seguridad informática.

- CG4: Diseñar y elaborar planes de intervención profesional o proyectos de investigación relacionados con el entorno de seguridad informática e implementarlos y desarrollarlos mediante los métodos y procesos adecuados.

- CG5: Adquirir el grado de especialización necesario para ejercer las funciones profesionales de experto en seguridad informática, en el seno de las entidades de TI.

- CG6: Evaluar los recursos necesarios, planificar y organizar las actividades, sin olvidar la revisión del propio progreso y desempeño en la seguridad informática.

- CG7: Desarrollar las capacidades de trabajo en equipo y las habilidades de comunicación para mantener relaciones con otros profesionales y con organizaciones relevantes.

- CG8: Tener la capacidad analítica y de resolución para atender a los problemas reales de acuerdo con los valores éticos y sociales y con el máximo respeto a la legalidad vigente.

- CG9: Manejar adecuadamente información relativa al sector de la seguridad informática. Atendiendo a la legislación vigente, notas técnicas, revistas especializadas, Internet, documentos internos de la empresa, etc.

Competencias transversales.

- CT1: Capacidad de innovación y flexibilidad en entornos nuevos de aprendizaje como es la enseñanza on-line.

- CT2: Conocer, y utilizar con habilidad, los mecanismos básicos de uso de comunicación bidireccional entre profesores y alumnos, foros, chats, etc.

- CT3: Utilizar las herramientas para presentar, producir y comprender la información que les permita transformarla en conocimiento.

- CT4: Capacidad para realizar una enseñanza personalizada adaptada al espacio (aula virtual multicultural y multirracial) a los recursos y a las situaciones y necesidades personales de los alumnos.

- CT5: Capacidad de investigar y comunicar los resultados de la investigación.

Competencias específicas.

- CE3: Identificar, analizar y definir los riesgos de los servicios de las empresas para poder gestionarlos con criterio y de manera efectiva, en función de sus perfiles de seguridad.

- CE9: Comprender el funcionamiento, características y nivel de riesgo de los servicios de las empresas y establecer mecanismos de protección.

- CE10: Diseñar un plan de seguridad adaptado a las necesidades del entorno y su perfil de riesgos.

- CE11: Conocer todos los activos del negocio de la empresa y las variables necesarias para poder implementar un SGSI.

- CE15: Asegurar la confidencialidad de los informes realizados para evitar comprometer los datos privados de la entidad.

- CE20: Asesorar sobre las distintas medidas de seguridad aplicables a los sistemas informáticos para disminuir el impacto de sus posibles fallos.

- CE24: Analizar y detectar amenazas de seguridad y desarrollar técnicas para su prevención.

- CE27: Diseñar, implantar e institucionalizar un proceso de gestión de riesgos legales en cualquier organización.

Contenidos

Tema 1. Análisis y gestión de riesgos

Seguridad de la información y gestión de riesgos

UNE-ISO 31000: 2010 Gestión del Riesgo – Principios y Directrices

Metodologías de análisis y gestión de riesgos

Herramientas de análisis y gestión de riesgos

Tema 2. Análisis de riesgos legales

Introducción a la seguridad jurídica y los riesgos legales

Legislación relevante y reglamentaciones sectoriales

Riesgos del comercio electrónico. Factura electrónica

Riesgos en materia de privacidad de datos

Riesgos de la propiedad intelectual

Control interno en los sistemas de información

Metodología

Las actividades formativas de la asignatura se han elaborado con el objetivo de adaptar el proceso de aprendizaje a las diferentes capacidades, necesidades e intereses de los alumnos.

Las actividades formativas de esta asignatura son las siguientes:

- Trabajos. Se trata de actividades de diferentes tipos: reflexión, análisis de casos, prácticas, etc.

- Participación en eventos. Son eventos programados todas las semanas del cuatrimestre: sesiones presenciales virtuales, foros de debate, test.

En la programación semanal puedes consultar cuáles son las actividades concretas que tienes que realizar en esta asignatura.

Estas actividades formativas prácticas se completan, por supuesto, con estas otras:

- Estudio personal

- Tutorías. Las tutorías se pueden articular a través de diversas herramientas y medios. Durante el desarrollo de la asignatura, el profesor programa tutorías en días concretos para la resolución de dudas de índole estrictamente académico a través de las denominadas “sesiones de consultas”. Como complemento de estas sesiones se dispone también del foro “Pregúntale al profesor de la asignatura” a través del cual se articulan algunas preguntas de alumnos y las correspondientes respuestas en el que se tratan aspectos generales de la asignatura. Por la propia naturaleza de los medios de comunicación empleados, no existen horarios a los que deba ajustarse el alumno.

- Examen final presencial

Las horas de dedicación a cada actividad se detallan en la siguiente tabla:

Actividades Formativas |

Horas |

| Sesiones presenciales virtuales | 10 |

| Lecciones magistrales | 3 |

| Estudio del material básico | 30 |

| Lectura del material complementario | 20 |

| Trabajos, casos prácticos, test | 5,5 |

| Prácticas informáticas | 6 |

| Test de autoevaluación | 3,5 |

| Tutorías | 8 |

| Trabajo colaborativo | 4 |

| Total | 90 |

Bibliografía

Bibliografía básica.

Los textos necesarios para el estudio de la asignatura han sido elaborados por la UNIR y están disponibles en formato digital para consulta, descarga e impresión en el aula virtual.

Tema 1:

- COSO. (2004). Enterpise Risk Management Framework. Recuperado el 11 de febrero de 2014 en http://www.coso.org/documents/coso_erm_executivesummary.pdf

- NIST. (2004). Risk Management. Guide for Information Management Technology Systems. 800-30A. Recuperado el 11 de febrero de 2014 en http://csrc.nist.gov/publications/nistpubs/800-30/sp800-30.pdf

- OCTAVE. Cert. 2002 Carnegie Mellon University. Recuperado el 11 de febrero de 2014 en http://www.cert.org/octave

- La metodología Magerit de análisis y gestión de Riesgos de los Sistemas de Información, desarrollado por Ministerio para las Administraciones Públicas. Recuperado el 11 de febrero de 2014 en https://www.ccn-cert.cni.es/publico/herramientas/pilar5/magerit/

- Referencia para la Gestión del Riesgo en Prince2. Recuperado el 11 de febrero de 2014 en http://www.scribd.com/doc/24166418/113/Registro-de-Riesgos

Bibliografía complementaria.

Alberts, C. J. y Dorofee, A. J. (2001). OCTAVE Method Implementation Guide Version 2.0. Carnegie Mellon University.

CERT–Software Engineering Institute (2008). OCTAVE. Recuperado el 3 de marzo de 2013 en http://www.cert.org/octave/

Davara Rodríguez, M. A. Manual de Derecho Informático. 10ª Edición. Capítulo VI, Contratos Informáticos. Thomson/Aranzadi.

Ministerio de Administraciones Públicas (2006). Magerit versión 3.0: Metodología de análisis y gestión de riesgos de los Sistemas de Información. Libro I: Método. Versión 2.

SEI (Software Engineering Institute) (2006). Capability Maturity Model Integration (CMMi) versión 1.2, SEI.

Soler Matutes, P y Velthuis, M. P. (2005). Manual de Gestión y Contratación Informática. Editorial Aranzadi.

Wang, Y. (2000). Software Engineering Processes: Principles and Applications.

Evaluación y calificación

El sistema de calificación se basa en la siguiente escala numérica:

0 - 4, 9 |

Suspenso |

(SS) |

5,0 - 6,9 |

Aprobado |

(AP) |

7,0 - 8,9 |

Notable |

(NT) |

9,0 - 10 |

Sobresaliente |

(SB) |

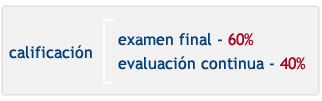

La calificación se compone de dos partes principales:

El examen se realiza al final del cuatrimestre y es de carácter PRESENCIAL y OBLIGATORIO. Supone el 60% de la calificación final y para que la nota obtenida en este examen se sume a la nota final, es obligatorio APROBARLO.

La evaluación continua supone el 40% de la calificación final. Este 40% de la nota final se compone de las calificaciones obtenidas en las diferentes actividades formativas llevadas a cabo durante el cuatrimestre.

Ten en cuenta que la suma de las puntuaciones de las actividades de la evaluación continua permite que realices las que prefieras hasta conseguir el máximo puntuable mencionado en la programación semanal. En ella se detalla la calificación máxima de cada actividad o evento concreto puntuables.

El sistema de evaluación de la asignatura es el siguiente:

Sistemas de evaluación y calificación |

Ponderación Mínima |

Ponderación Máxima |

| Participación en foros y otros medios participativos | 0 |

10 |

| Realización de trabajos, proyectos y casos prácticos | 10 |

30 |

| Prácticas informáticas | 20 |

30 |

| Test de autoevaluación | 0 |

10 |

Prueba de evaluación final |

60 |

60 |

Si quieres presentarte sólo al examen final, tendrás que obtener una calificación de 5 puntos sobre 6 para aprobar la asignatura.

Profesorado

Cristina Merino Bada

Formación académica: Ingeniera en informática, Máster en Seguridad y Auditoría Informática. Experta Profesional en Dirección y Gestión de Seguridad Integral es Directora y Jefe de Seguridad. Dispone de distintas certificaciones relacionadas con la ciberseguridad como Certified lnformation Security Manager (CISM),Certified lnformation Systems Auditor ((ISA). Categoría profesional nivel negro por el Centro de Ciberseguridad Industrial (CCI,)Analista de Riesgos en Seguridad de la Información, entre otros.

Experiencia: : Cristina desarrolla su carrera profesional desde el año 2007 prestando servicios de asesoramiento y auditoria de seguridad de la información y seguridad corporativa en clientes de distintos sectores estratégicos. Su principal área de especialización se enfoca en la gestion, análisis de riesgos y planes directores de seguridad siempre desde una perspectiva global e integradora. En los ultimos años se ha especializado en la protección de infraestructuras criticas. Es coautora de varios libros.

Líneas de investigación: Cristina es coautora de dos libros relacionados con la seguridad de la información: Implantación de un sistema de gestión de seguridad de la información según ISO 27001 y Auditoría de sistemas de gestión de seguridad de la información.

Óscar Bou

Formación académica: Ingeniero en Informática por la U. Jaime I. Certified Information Systems Auditor (CISA) y Certified in Risk and Information Systems Control (CRISC) por la Asociación Internacional de Auditores de Sistemas de Información. Auditor Jefe acreditado internacionalmente para otorgar la Certificación en ISO 27001:2013 por BSI. Formador Jefe acreditado internacionalmente para ISO 27001 por BSI. Certificado como ISO 20000:2011 Practitioner por APMG. Certificado como ITIL-F por EXIN.

Experiencia: Actualmente es socio de GESCONSULTOR, plataforma para Sistemas de Gestión, especializada en TI. Con experiencia en Auditoría Informática y Seguridad de la Información desde el año 2000, ha trabajado como Auditor Jefe de Certificación en ISO 27001:2013 e impartido cursos oficiales de cualificación como ISO 27001:2013 para BSI (British Standards Institution). Ha trabajado en consultoría y auditoría en Seguridad de la Información y Cumplimiento Normativo en múltiples organizaciones públicas y privadas, incluyendo PYMEs y Gran Cuenta. Fundador del capítulo de Valencia de ISACA (Asociación Internacional de Auditores de Sistemas de Información).

Orientaciones para el estudio

Obviamente, al tratarse de formación online puedes organizar tu tiempo de estudio como desees, siempre y cuando vayas cumpliendo las fechas de entrega de actividades, trabajos y exámenes. Nosotros, para ayudarte, te proponemos los siguientes pasos:

- Desde el Campus virtual podrás acceder al aula virtual de cada asignatura en la que estés matriculado y, además, al aula virtual de Lo que necesitas saber antes de empezar. Aquí podrás consultar la documentación disponible sobre cómo se utilizan las herramientas del aula virtual y sobre cómo se organiza una asignatura en la UNIR y también podrás organizar tu plan de trabajo personal con tu profesor-tutor.

- Observa la programación semanal. Allí te indicamos qué parte del temario debes trabajar cada semana.

- Ya sabes qué trabajo tienes que hacer durante la semana. Accede ahora a la sección Temas del aula virtual. Allí encontrarás el material teórico y práctico del tema correspondiente a esa semana.

- Comienza con la lectura de las Ideas clave del tema. Este resumen te ayudará a hacerte una idea del contenido más importante del tema y de cuáles son los aspectos fundamentales en los que te tendrás que fijar al estudiar el material básico. Lee siempre el primer apartado, ¿Cómo estudiar este tema?, porque allí te especificamos qué material tienes que estudiar. Consulta, además, las secciones del tema que contienen material complementario (Lo + recomendado y + Información).

- Dedica tiempo al trabajo práctico (sección Actividades y Test). En la programación semanal te detallamos cuáles son las actividades correspondientes a cada semana y qué calificación máxima puedes obtener con cada una de ellas.

- Te recomendamos que participes en los eventos del curso (sesiones presenciales virtuales, foros de debate…). Para conocer la fecha concreta de celebración de los eventos debes consultar las herramientas de comunicación del aula vitual. Tu profesor y tu profesor-tutor te informarán de las novedades de la asignatura.

Recuerda que en el aula virtual de Lo que necesitas saber antes de empezar puedes consultar el funcionamiento de las distintas herramientas del aula virtual: Correo, Foro, Sesiones presenciales virtuales, Envío de actividades, etc.

|

Ten en cuenta estos consejos…

|